ESET(이셋), Threema 및 Telegram으로 위장한 APT-C-23 그룹의 새로운 Android 스파이웨어 발견

ESET NEWS/NEWS 2020. 10. 8. 13:57사이버 보안의 글로벌 리더인 ESET(이셋)의 국내 법인 이셋코리아(www.estc.co.kr)는 APT-C-23 해커 그룹의 새로운 스파이웨어를 발견 했다고 밝혔습니다.

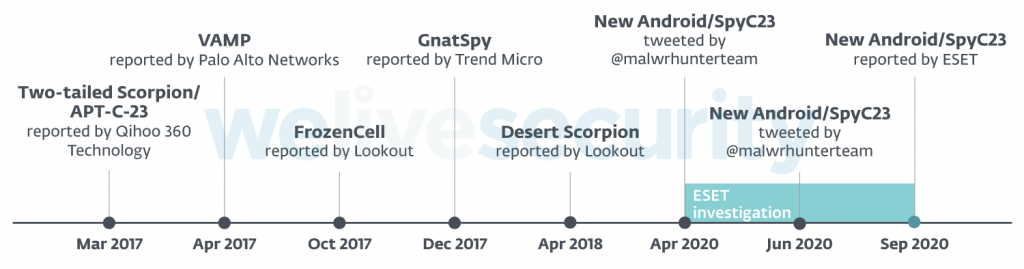

ESET 연구원들은 2017 년부터 활동 중이며 주로 중동 지역을 표적으로 삼는 것으로 알려진 위협 그룹인 APT-C-23에서 사용하는 새로운 버전의 Android 스파이웨어를 분석했습니다. ESET 보안 제품에서 Android/SpyC23.A 로 탐지된 새로운 스파이웨어는 이전에 보고된 버전을 기반으로 구축되어 확장된 스파이 기능, 새로운 은폐 기능 및 업데이트 된 C&C 통신을 합니다. 스파이웨어가 배포되는 방법 중 하나는 가짜 Android 앱스토어를 통해 Threema 및 Telegram과 같은 잘 알려진 메시징 앱으로 가장하는 것입니다.

ESET 연구원들은 2020년 4월 동료 연구원이 알려지지 않은, 거의 탐지되지 않은 안드로이드 맬웨어 샘플에 대한 트윗을 올리면서 이 맬웨어를 조사하기 시작했습니다. Android/SpyC23.A 를 분석한 ESET 연구원인 Lukáš Štefanko는, "합동 분석 결과 이 맬웨어는 APT-C-23 무기의 일부이며 모바일 스파이웨어의 새로운 버전이었습니다."라고 설명했습니다.

이 스파이웨어는 가짜 Android 앱스토어에서 합법적으로 보이는 앱 뒤에 숨어 있는 것으로 밝혀졌습니다. “가짜 앱스토어를 분석해보니 악성 앱과 정상 앱 모두 포함되어 있었습니다. 맬웨어는 AndroidUpdate, Threema 및 Telegram으로 위장한 앱에 숨어 있었습니다. 어떤 경우에는 피해자가 맬웨어와 사칭된 앱 모두를 설치하게 됩니다.”라고 Štefanko는 말합니다.

설치 후 맬웨어는 보안 및 개인 정보 보호 기능으로 위장된 일련의 중요 권한을 요청합니다. Štefanko는, “공격자들은 사회 공학과 같은 기법을 사용하여 피해자를 속여 맬웨어에 다양한 중요 권리를 부여하도록 했습니다. 예를 들어 알림 읽기 권한은 메시지 암호화 기능으로 마스킹됩니다.”라고 자세히 설명했습니다.

맬웨어가 일단 초기화되면 C&C 서버의 명령을 기반으로 광범위한 스파이 활동을 수행할 수 있습니다. 업데이트 된 Android/SpyC23.A는 오디오 녹음, 통화 기록, SMS 및 연락처 유출, 파일 도용 외에도 메시지 앱에서 알림 읽기, 화면 및 통화 녹화, 일부 내장 Android 보안 앱에서 알림 해제를 할 수 있습니다. 맬웨어의 C&C 통신도 업데이트를 거치면서 보안 연구원이 C&C 서버를 식별하기가 더 어려워졌습니다.

APT-C-23 그룹은 운영에 Windows 및 Android 구성 요소를 모두 사용한 것으로 알려져 있으며, Android 구성 요소는 Qihoo 360 Technology가 2017년에 Two-tailed Scorpion이라는 이름으로 처음 설명했습니다. 이후 APT-C-23의 모바일 맬웨어에 대한 여러 분석이 발표되었습니다. 이 그룹의 최신 스파이웨어 버전 인 Android/SpyC23.A는 여러가지 개선 사항을 통해 피해자에게 더욱 위험하게 되었습니다.

Štefanko는, "Android 사용자가 스파이웨어로부터 안전하게 보호받으려면 공식 Google Play Store의 앱만

설치하고 요청된 권한을 다시 확인하고 신뢰할 수 있는 최신 모바일 보안 솔루션을 사용하도록 권장합니다."라고 결론을 내렸습니다.

이 스파이웨어에 대한 자세한 기술 정보는 WeLiveSecurity 블로그 게시물 “APT-C-23 group evolves its Android spyware”를 참조하십시오. ESET Research의 최신 뉴스를 보려면 Twitter에서 ESET Research를 팔로우하십시오.

'ESET NEWS > NEWS' 카테고리의 다른 글

| ESET(이셋), 2011 년부터 유럽에서 정부 기밀을 훔친 APT 그룹인 XDSpy 발견 (0) | 2020.10.21 |

|---|---|

| ESET(이셋), 중남미 금융 사이버 범죄자들 간의 긴밀한 협력 발견 (0) | 2020.10.21 |

| ESET(이셋), 멀티 태스킹 다중 통화 암호화 위협 KryptoCibule 발견 (0) | 2020.09.10 |

| ESET Mobile Security, AV-Test "최고의 Android용 안티 바이러스 소프트웨어"에서 최고 점수 획득 (0) | 2020.09.09 |

| ESET 보안 솔루션, KuppingerCole Market Compass에서 높은 평가 (0) | 2020.08.26 |